Schutz vor der BIG-IP-TMUI-Schwachstelle CVE-2020-5902

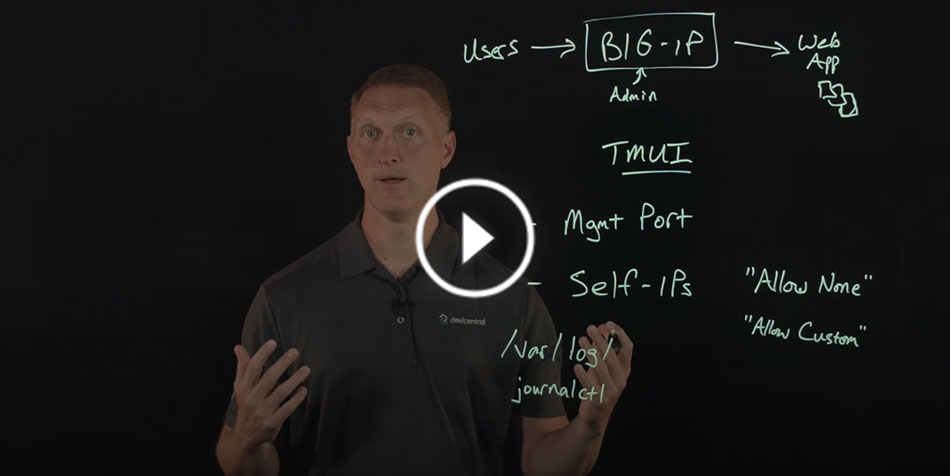

Forscher von F5 und Positive Technologies haben eine kritische neue Schwachstelle bei der Ausführung von Remote-Code (RCE, Remote Code Execution) (CVE-2020-5902) entdeckt, die mehrere Versionen von BIG-IP betrifft. Diese RCE-Schwachstelle ermöglicht es Angreifern bzw. jedem Benutzer mit Fernzugriff auf das TMUI (Traffic Management User Interface), Systembefehle aus der Ferne auszuführen.

Wenn das TMUI Ihres BIG-IP mit dem Internet verbunden ist und keine aktualisierte Version der Software installiert ist, wurde es möglicherweise bereits kompromittiert. Daher sollten Sie Ihre internen Verfahren zur Ereignisbewältigung befolgen.

Bin ich gefährdet?

Verwenden Sie F5 iHealth zur Diagnose Ihres Systems ›

Prüfung auf Anzeichen für Kompromittierung

Aufgrund der Schwere dieser Schwachstelle empfehlen wir, sofort die neueste Version zu installieren, um Ihr BIG-IP zu schützen.

Muss ich mein System aktualisieren?

Wenn Sie Ihr BIG-IP nicht sofort aktualisieren können, raten wir Ihnen zu Folgendem:

- Stellen Sie sicher, dass das TMUI nicht über einen offenen Internetzugang verfügt.

- Beschränken Sie den Zugriff auf das TMUI für alle Benutzer.

- Wenden Sie die neuesten, zusätzlichen Schutzmaßnahmen an, die wir in unserer Sicherheitsempfehlung anbieten.

Bitte beachten Sie, dass diese zusätzlichen Schutzmaßnahmen weiterhin aktualisiert werden, wenn neue Bedrohungsvektoren entdeckt werden.

Betroffene Versionen ansehen und Empfehlungen zu Aktualisierungen erhalten

Lesen Sie die Sicherheitsempfehlung ›

Konfigurieren Sie Ihr BIG-IP-System zum Schutz vor CVE-2020-5902

Sehen Sie zu, wie eine Gruppe von F5-Sicherheitstechnologen Ihre Fragen beantwortet und zusätzliche Informationen über diese Schwachstelle liefert.

Das Video ansehen ›

Holen Sie sich die offizielle und umfassende Liste aller Fragen und Antworten ›

Holen Sie sich die offizielle und umfassende Liste aller Fragen und Antworten ›

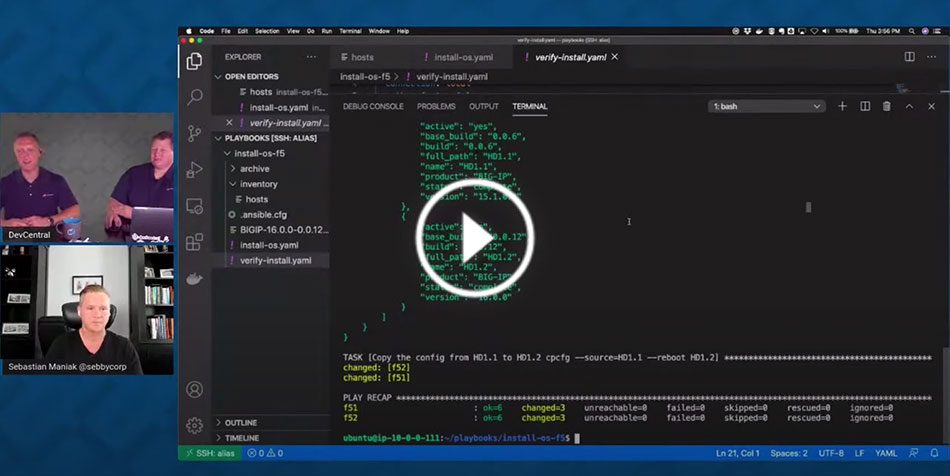

Automating Updates with BIG-IQ or Ansible

See how BIG-IQ and Ansible can automate some of the heavy lifting required in the software update process.

Funktionsweise

Aktualisierung verwalteter Geräte auf neue TMOS-Versionen mit BIG-IQ

How to series

How to Update BIG-IP Software with an Ansible Playbook

Wir können helfen

Security Incident Response Team

Wir sind für Sie da, wann immer Sie uns brauchen.

Bewährte Sicherheitspraktiken

So gehen Sie vor, wenn Sie den Verdacht haben, dass Ihr BIG-IP-System kompromittiert ist.

Auf dem Laufenden bleiben

Abonnieren Sie die Benachrichtigungen zu Sicherheits- und Softwarefreigaben von F5.