Beseitigung von Schwachstellen in der Anwendungssicherheit

Alle 9 Stunden werden kritische Sicherheitslücken veröffentlicht, und Angreifer nutzen diese schnell als Waffe aus. F5 kann helfen.

Warum es wichtig ist, die Sicherheitsperspektive zu wechseln

App-Teams automatisieren alles von der Codeerstellung bis zur Bereitstellung von Diensten. Angreifer missbrauchen Sicherheitslücken schnell als Waffe. Effektive und konsistente Sicherheit, die sich ohne Reibungsverluste in den Entwicklungszyklus integrieren lässt, ist ein Unterscheidungsmerkmal für Unternehmen.

Wie F5 helfen kann

Moderne Anwendungsarchitekturen haben die Angriffsfläche vergrößert, während die Automatisierung die Effektivität von Angreifern erhöht hat, was zu einer ständigen Ausnutzung von Sicherheitslücken und Schwachstellen wie den OWASP-TOP-10-Bedrohungen führt.

Das bedeutet aber nicht, dass Sie die Freigabe von Code, der die Welt verändern könnte, hinauszögern müssen. Verlagern Sie die Sicherheit im Entwicklungsprozess und beginnen Sie damit, Sicherheit in einen Wettbewerbsvorteil zu verwandeln.

Möglichkeiten der Umsetzung

SaaS-basierte WAF

Cloud-gestützter Schutz für alle Anwendungen und APIs

Schirmen Sie Ihre Organisation proaktiv vor Schwachstellen ab, reduzieren Sie die Komplexität und schützen Sie das Unternehmen mit effektiver und einfach zu bedienender Sicherheit, die sofortigen Schutz und konsistente Durchsetzung von Richtlinien über Clouds und Architekturen hinweg bietet.

F5 Distributed Cloud WAF

Schützen Sie ältere und moderne Anwendungen mit zuverlässiger Sicherheit, die sich in jeder Umgebung schnell implementieren lässt.

Selbstverwaltete WAF

Hardware und Software, die vor Ort und in der Cloud eingesetzt werden

Stellen Sie die Lösung vor Ort oder in einer privaten oder öffentlichen Cloud bereit, schützen Sie Ihre Anwendungen so, wie Sie es für richtig halten, und nutzen Sie dabei eine robuste Reihe von Sicherheitsmaßnahmen. Eine selbstverwaltete WAF unterstützt jede Anwendungsarchitektur, von älteren dreischichtigen Web-Stacks bis hin zu Containern.

Advanced WAF

Beseitigen Sie Anwendungsschwachstellen mit bewährter und robuster Sicherheit, die bei den Fortune 500-Unternehmen weit verbreitet ist.

NGINX App Protect

Sichern Sie Ihre Anwendungen mit einer WAF, die sich nativ in Ihre Microservices-basierten Architekturen einfügt.

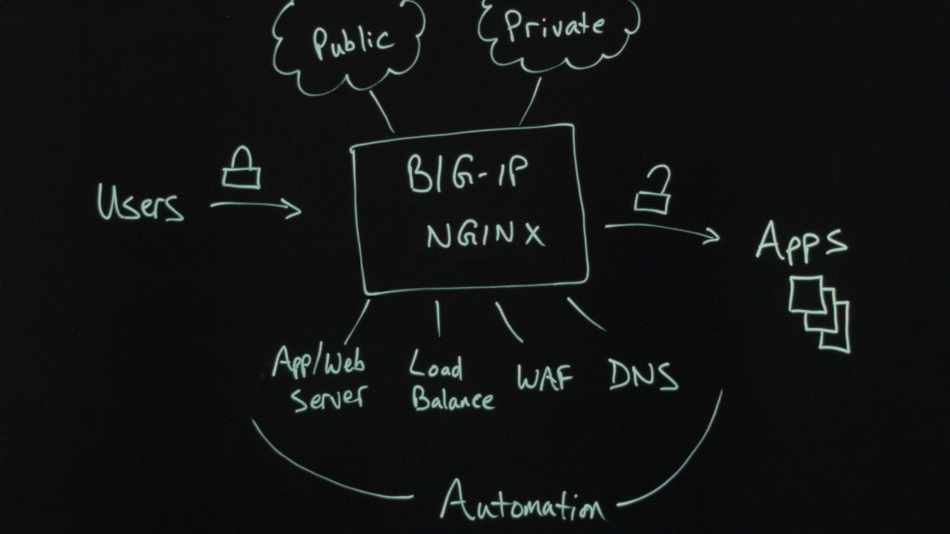

Integration von Ökosystemen

Wie lässt sich die F5-Lösung in die Ökosysteme von Anwendungen und Dienste integrieren?

Die F5-Lösung integriert und automatisiert Sicherheitsmaßnahmen über Architekturen, Clouds und Netzwerkinfrastrukturen hinweg.

Anwendungssicherheit in einer OpenShift Container-Plattform

F5 und Red Hat arbeiten eng zusammen, um Anwendungs-Workloads in Multi-Cloud-Umgebungen zu automatisieren, zu skalieren und zu sichern.

Sichtbarkeit über eine einzige Oberfläche mit Stellar Cyber

F5 ist mit Stellar Cyber integriert, um Risiken zu reduzieren, die Erkennung von Bedrohungen zu verbessern und Abhilfemaßnahmen zu automatisieren.

Automatisieren Sie die Sicherheit mit HashiCorp Terraform

Beschleunigen Sie mit F5 und HashiCorp die digitale Transformation des gesamten Unternehmensanwendungsportfolios auf sichere Weise.

Ressourcen

WEBINAR

Neuer Bericht: Der Stand der Dinge bei Anwendungsmissbräuchen in Sicherheitsvorfällen

TESTEN SIE ES

Machen Sie einen virtuellen Rundgang durch unsere WAF anhand von Szenarien aus der Praxis.

DIGITALER ARTIKEL

Log4Shell: Der Neustart (der gleichen alten) Sicherheitsprinzipien in Folge

Nächste Schritte

Demoversion anfordern

Sehen Sie die F5 App-Schwachstellenbegrenzung in Aktion.

Testversion starten

Probieren Sie die Beitigung von Schwachstellen in Apps von F5 im dem F5 Distributed Cloud Web Application Firewall Simulator aus.